人生倒计时

- 今日已经过去小时

- 这周已经过去天

- 本月已经过去天

- 今年已经过去个月

本文目录一览:

加密技术网络加密的四种类型

当采用WEP加密技术时,“安全认证类型”会有以下三种供选择“自动选择”、“开放系统”、“共享密钥”这三项,“自动选择”是无线路由器可以和客户端自动协商成“开放系统”或者“共享密钥”。

加密wifi密码防止蹭网方法如下:基础设置篇:工欲善其事,必先利其器。想要加固你的 Wi-Fi 网络,就要从加密协议和密码强度开始着手。

无线路由器里带有的加密模式主要有:WEP,WPA-PSK(TKIP),WPA2-PSK(AES)和WPA-PSK(TKIP)+WPA2-PSK(AES)。

数据加密技术的分类有:专用密钥、对称密钥、公开密钥。专用密钥 专用密钥,又称为对称密钥或单密钥,加密和解密时使用同一个密钥,即同一个算法。如DES和MIT的Kerberos算法。

先来认识三大加密协议:WEP,WEP是Wired Equivalent Privacy的简称,有线等效保密(WEP)协议是对在两台设备间无线传输的数据进行加密的方式,用以防止非法用户窃听或侵入无线网络。

透明加密 透明加密技术是近年来针对企业文件保密需求应运而生的一种文件加密技术。所谓透明,是指对使用者来说是未知的。当使用者在打开或编辑指定文件时,系统将自动对未加密的文件进行加密,对已加密的文件自动解密。文件在硬盘上是密文,在内存中是明文。

l2tp隧道和gre隧道的区别

1、L2TP隧道和GRE隧道的区别如下:协议层次:L2TP:在第二层工作,能够传输第二层的数据帧,如以太网帧。GRE:在第三层工作,能够传输第三层的IP数据包。功能:L2TP:主要用于建立虚拟私有网络,通过公共网络创建一个安全的隧道,以传输私有网络中的数据。还能结合IPSec协议提供加密和认证功能。

2、综上所述,L2TP和GRE是两种不同的隧道协议,适用于不同的应用场景。L2TP主要用于建立VPN连接,而GRE主要用于在不同网络之间传输数据。

3、IPVPN服务主要通过隧道机制实现,如第二层隧道协议(L2TP), IP安全协议(IPSec), 通用路由封装(GRE)和多协议标签交换(MPLS)。这些协议各自具有不同的特点和应用场景。 L2TP, 由RFC266定义,支持PPP帧在包交换网络中的封装,可与IP、ATM或FR等协议结合。

VPN相关技术

VPN的主要技术有:隧道技术、加密技术、网络地址转换技术(NAT)以及协议封装技术。隧道技术 隧道技术是VPN的核心技术之一。它通过建立一个加密的通信通道,使数据在公共网络上进行传输时能够安全到达目的地。该通道对数据传输进行封装,保护数据免受第三方监听和篡改。

L2TP(Layer 2 Tunneling Protocol) VPN是一种用于承载PPP报文的隧道技术,该技术主要应用在远程办公场景中为出差员工远程访问企业内网资源提供接入服务。

MPLS是一种全面的隧道技术,支持面向连接的交换,根据PE设备参与路由,分为Layer3 MPLS和Layer2 MPLS。Layer3 MPLS基于路由,如BGP/MPLS VPN,通过VRF提供独立的地址和路由;Layer2 MPLS则提供二层网络功能,支持多种二层技术,如点对点和点对多点连接。

【答案】:1)隧道(封装)技术是目前实现不同VPN用户业务区分的基本方式。一个VPN可抽象为一个没有自环的连通图,每个顶点代表一个VPN端点(用户数据进入或离开VPN的设备端口),相邻顶点之间的边表示连结这两对应端点的逻辑通道,即隧道。隧道以叠加在IP主干网上的方式运行。

VPN按技术可以分为第二层VPN、高层协议VPN、第三层VPN。第二层VPN 第二层VPN操作在OSI模型的第二层,也就是数据链路层。它主要通过将数据帧封装在虚拟链路中来实现网络通信的隔离。这种类型的VPN通常用于构建广域网(WAN)连接,例如将远程办公室与主要办公室连接起来。

虚拟专用网络(Virtual Private Network,简称VPN)是一种技术,旨在公用网络上创建私有网络环境。虚拟一词源于其独特性,即构成整个网络的节点间并非通过物理链路直接连接,而是依赖于公用网络服务,如互联网、ATM(异步传输模式)或Frame Relay(帧中继)等,形成逻辑上的网络结构。

加密技术的四种类型

加密技术在网络中扮演着至关重要的角色,尤其是对于保护数据传输的机密性和完整性。在众多的加密类型中,网络加密是其中的一种重要手段,它主要通过在通信链路上实施加密,以防止未经授权的访问和数据泄露。

密码技术涵盖了四大类,分别是密码编码技术、密码分析技术、认证技术和密钥管理技术。在密码编码技术中,包括了对称加密、非对称加密和哈希函数等,它们的主要目的是将信息转换成密文,以保护数据的完整性和隐私。密码分析技术则研究如何破解加密信息,以验证密码的安全性和评估加密算法的有效性。

密码技术由四大类组成,分别是密码编码技术、密码分析技术、认证技术和密钥管理技术。密码分析技术涵盖了多种攻击策略,如唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击、相关密钥攻击、穷尽攻击、分割攻击、相关攻击和差分攻击等。

密码技术主要包括以下四种:密码编码技术:这是密码学的核心,主要通过转换、加密和编码算法将信息变为密文,以保护信息安全。它包括对称加密、非对称加密、哈希函数等,在保护数据完整性和隐私方面发挥着关键作用。密码分析技术:该技术主要研究如何破解加密信息,以验证密码安全性和评估加密算法的有效性。

手机设置密码的本质是给手机的操作系统设置密码,常见的有四种方式。工具:手机 方法手势密码 优点:简单、快速 缺点:安全性不高 方法安全问题安全问题也叫密保问题,安全问题一般是私密性较强的问题,一般只有本人知道。

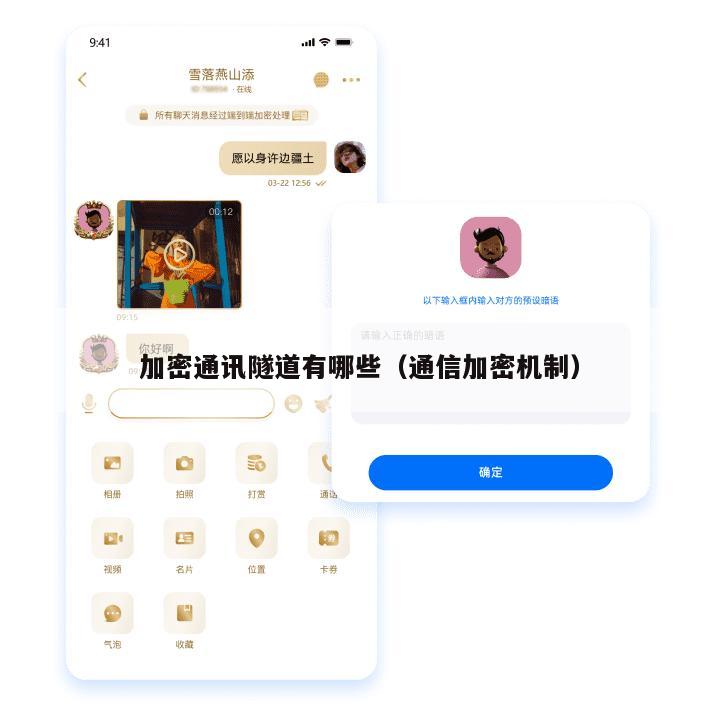

利用SSH加密实现的HTTP隧道分析与检测

1、Chisel是一个基于HTTP实现的稳定快速TCP/UDP隧道工具,通过SSH加密确保通信安全。它支持端口转发、反向端口转发和SOCKS流量代理,以GO语言编写,具备跨平台特性。主要用途为绕过防火墙,提供安全终端节点。

2、chisel是一款基于Go语言编写的快速稳定TCP/UDP隧道工具,旨在通过HTTP协议传输数据,同时支持SSH加密以确保通信安全。其架构主要依赖于HTTP协议传输底层的TCP/UDP链接,有效地将数据封装在HTTP隧道中,增强数据传输的隐蔽性和安全性。

3、在使用Git进行代码管理时,通常推荐使用SSH方式而不是HTTP方式。这是因为SSH提供了更高的安全性和传输效率。SSH方式使用公钥和私钥进行身份验证,并通过加密的SSH隧道传输数据,与HTTPS方式相比,SSH更为安全。

4、要在不做端口映射的情况下实现跨局域网通信,可以选择使用挖隧道技术。以下是具体的实现方式: 隧道技术概述 隧道协议是将一个网络协议封装在另一个网络协议负载部分的技术,用于在不兼容的网络之间传输数据或在不安全的网络上提供安全通道。

5、SSH协议的核心功能之一是支持安全的远程登录。用户可以通过SSH连接到远程计算机,就像直接登录到本地计算机一样,但所有通信都是经过加密的,从而大大提高了安全性。此外,SSH还支持隧道化功能,允许用户将其他协议的安全性提升到与SSH相同的安全水平。

6、HBONE 是 Istio 环境模式中用于连接 ztunnel 和 waypoint proxy 的机制,通过 HTTP 协议标准提供的隧道能力实现。HTTP 隧道的原理是通过 HTTP CONNECT 方法在客户端和代理之间建立一个隧道,该隧道可以传输任何类型的 TCP 数据。